一、 网络安全产业的窘境

数字化转型刺激了政府和企业网络边界之外数字资源的巨大增长,越来越多的应用程序和数据都迁移到了云上,越来越多的员工需要从任何地方在多个设备上访问它们。与此同时,攻击者变得越来越老练,网络攻击也越来越先进,因此传统的为资源和数据构建牢不可破的堡垒的安全防护模式根本无法应对当今的挑战。我国网络安全产业发展经过二十多年的攻防双方的博弈,目前似乎已经到了一个非常尴尬的窘境 – “道高一尺魔高一丈”,博弈双方已经进入了一个无穷无尽的死循环,而利益攸关的用户已经厌倦了这种奔命的应付,这个问题值得我国网络安全产业界深思。

二、 零信任理念,安全之最高境界

“零信任(Zero Trust)”概念是时任Forrester研究公司的首席分析师约翰·金德维格(John Kindervag) 在2010年提出来的,其核心思想是所有人和物都是不可信的,需要对其访问任何资源的任何请求进行不断验证。这个安全理念在十年后得到广泛认同。所以,现在零信任非常火!

美国国家标准技术研究院于2020年8月专门发布了SP 800-207《Zero Trust Architecture》(零信任构架),该指导标准的摘要是这样写的:零信任 (ZT) 是一组不断发展的网络安全范式的术语,这些范式将防御从静态的、基于网络边界安全转移到专注于用户、资产和资源的安全。零信任架构 (ZTA) 使用零信任理念来规划工业和企业基础设施防护和定义工作流。零信任不支持隐式信任,因为隐式信任是一个仅基于资产或用户帐户的物理或网络位置(即局域网与互联网)或基于资产所有权(企业或个人拥有)的信任。认证和授权(用户和设备)是在建立与企业资源的会话之前执行的独立功能。零信任顺应了企业网络发展的趋势,包括远程用户、自带设备 (BYOD) 和不在企业拥有的网络边界内的基于云的资产。零信任侧重于保护资源(资产、服务、工作流、网络帐户等),而不是网段,因为网络位置不再被视为资源安全与否的主要依据。本文档包含零信任架构 (ZTA) 的概要定义,并给出了零信任可以改善企业整体信息技术安全态势的通用部署模型和用例。

不仅如此,美国总统拜登于2021年5月12日签署了第14028号行政命令《关于改善国家网络安全的行政命令》,这个行政命令中有11次使用了“Zero Trust”,其中核心内容是:为了跟上当今不断变化且日益复杂的网络威胁环境,联邦政府必须采取果断措施使其网络安全方法现代化,包括提高联邦政府对威胁的可见度,同时保护隐私和公民自由。联邦政府必须采用安全最佳实践,包括向零信任架构迈进、加速向安全云服务迁移,包括软件即服务 (SaaS)、基础设施即服务 (IaaS) 和平台即服务 (PaaS)、集中和简化对网络安全数据的访问,以推动用于识别和管理网络安全风险的分析、并投资于技术和人员以匹配这些网络安全方法现代化目标。这个总统令明确网络安全的第一个最佳实践就是向零信任架构迈进,后面还有一段比较详细的解释零信任架构。而为了落实这个行政命令,管理和预算办公室(OMB)于2022年1月26日发布了《联邦政府零信任战略》,要求美国联邦政府机构必须逐步转向基于零个信任原则的安全架构。

而在我国,2019年9月工信部公开征求对《关于促进网络安全产业发展的指导意见(征求意见稿)》中把“零信任安全”首次被列入网络安全需要突破的关键技术。中国信息通信研究院也发布《中国网络安全产业白皮书(2019年)》,首次将零信任安全技术和5G、云安全等并列列为我国网络安全重点细分领域技术,零信任安全引起了国家相关部门和业界的高度重视。目前,所有网络安全厂商都提出了自己的零信任安全解决方案,各种相关组织机构会议也都不断涌现,搜一下“零信任”就能了解其火热程度。零信任之所以火,是因为的确找到了解决目前网络安全产业的窘境的思路,所以大家都看好零信任,纷纷参与并依据这个先进的理念提出了各种各样的解决方案。

三、 基于国产密码技术的零信任安全解决方案,高瞻远瞩

不仅仅是美国高度重视零信任理念和零信任架构,其实,我国早在2019年10月26日就高瞻远瞩地颁布了《密码法》并于2020年1月1日正式生效。《密码法》讲得非常清楚,要解决网络安全问题,必须强制采用国产密码技术。而如何采用国产密码技术,第二条“本法所称密码,是指采用特定变换的方法对信息等进行加密保护、安全认证的技术、产品和服务。”已经解释得非常清楚。

密码就是用于信息加密和安全认证的技术、产品和服务,也就是说,《密码法》的核心就是零信任,必须采用密码技术实现身份认证,必须采用密码技术实现信息加密。这可不仅仅只是零信任原则的“永不信任、始终验证”,而且还加上了“始终加密”,可以说是更上一层楼。

不仅仅是《密码法》,2021年9月1日生效的《数据安全法》和2021年11月1日生效的《个人信息保护法》都是要求对数据和个人信息实现零信任安全保护,不允许有任何隐含信任而使用数据和个人信息,同时对非法使用数据和个人信息实行“零容忍”,这就是零信任。

密码技术是网络信任技术的基石,彻底解决解决了网络信任中的主体身份真实、行为可信、信息完整和信息保密等四大难题,是最安全、最有效、最经济、最可靠的技术手段。密码服务是网络信任服务的基石,因为密码服务基于密码技术和产品实现了密码应用功能,支撑了网络信任服务提供身份认证、权限管理、责任认定等服务,确保了网络身份可信、数据来源和内容可信、各类网络行为可信。

零信任理念的最佳实践是密码技术和密码服务的全面应用,不仅解决了网络信任问题,而且同时解决了安全防护的目的地-数据的安全问题。

四、 零信技术,全面国产密码应用自动化,创新解决信任和安全难题

零信技术创始人拥有十八年的密码技术研发应用和CA运营经验,创立零信技术的初心仍然是密码应用。零信技术定位为基于国产密码技术的零信任安全提供商,全面采用国产密码技术实现各种数字签名和加密应用,因为密码技术的核心技术-PKI技术就是因解决网络信任难题而生和为解决信息安全难题而生。

零信技术的零信任安全解决方案的核心思想是:

- 不信任未认证和未加密的网站。

网站是第一信息来源,网站身份必须通过可信认证,同时网站信息传输必须加密,有效保障互联网第一大流量的安全。 - 不信任未认证身份的个体。

网络中的每个个体都需要通过身份认证,都有数字证书来证明其可信身份,每次网络访问都需要出示数字证书完成可信验证。 - 不信任明文数据电文。

每份数据电文都用数字证书加密,实现零信任网络环境下的可靠传输和可靠数据交换。如果数据不加密,则无法证明数据没有被非法篡改和非法泄露。数据电文包括各种数据、各种文档、各种文件、电子邮件等。 - 不信任无数字签名的数据电文。

每份数据都用数字证书实现数字签名和时间戳签名,只有这样才能证明数据的身份可信、数据生成时间和使用时间可信数据没有被非法篡改。数据电文包括各种数据、各种文件、各种文档、电子邮件等。

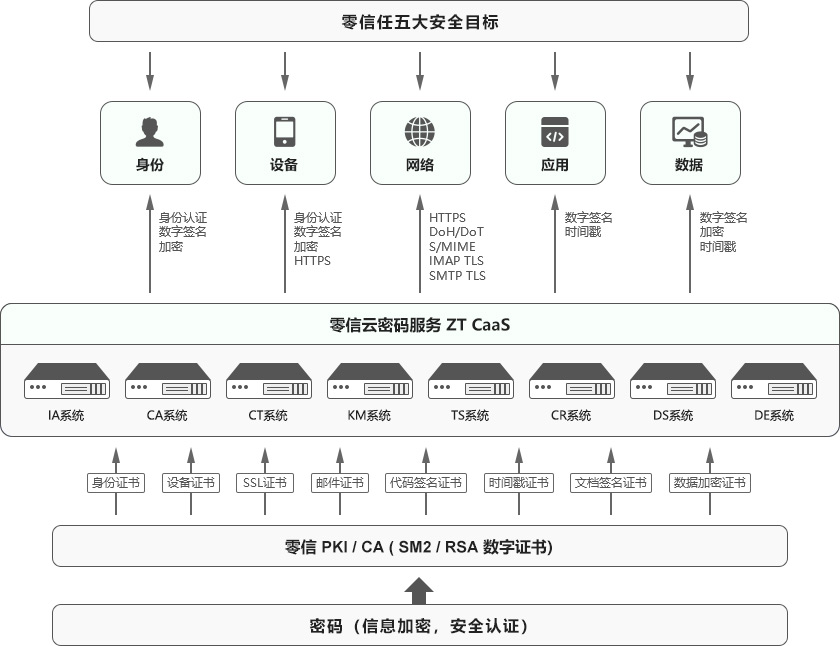

下图为基于密码技术的零信任安全技术实现示意图。零信任的五大安全目标是:网络中的个体身份可信、网络中的设备可信、网络中的流量加密、网络中的应用可信和网络中的数据加密。这五大目标都可以通过数字证书的数字签名和加密来实现,由此可见,密码技术就是零信任安全的底座技术。

而基于密码技术的PKI技术的核心是为用户签发各种数字证书,包括身份证书、设备证书、TLS/SSL证书、邮件证书、代码签名证书、文档签名证书、时间戳证书和数据加密证书等,这些证书可根据业务需要选择采用SM2算法或RSA算法,确保业务所需的密码应用的全球信任和国密合规。

零信云密码服务主要由用于身份认证的IA系统、用于签发数字证书的CA系统、用于证书透明管理的CT系统、用于管理密钥的KM系统、用于时间戳服务的TS系统、用于查询证书状态的CR系统、用于数字签名的DS系统和用于数据加密的DE系统等八大云端系统组成,有力地保障了每个网络元素身份可信和每次连接加密,可靠地为零信任安全提供密码服务。零信云密码服务使得用户无需投资部署密码机、密钥管理系统、时间戳系统、电子签章系统、数据加密系统、数字签名系统和身份认证系统等等,只需按需选用零信云密码服务提供的数字签名、加密和时间戳服务。

网络中的每个个体都有可信身份和都有身份证书或设备证书,用数字签名证明其身份可信,每次访问网络资源都需要验证其数字身份(验签)。为了保护数据本身,每个数据都必须用证书加密,以密文方式存放在云端,用户通过身份验证并合法获取数据后用其身份证书解密即可得到明文数据。而无论是产生数据还是使用数据都会有时间戳签名来确保数据生成时间和使用可信、不可否认和不可篡改。

对于网络流量安全来讲,最重要的是采用SSL证书实现https加密,确保所有网络流量的加密传输,而无论是内网还是外网,都需要依据零信任原则加密所有流量。零信网站安全云服务依托云WAF和CDN服务,为用户全自动配置国密合规的国密SSL证书和全球信任的ECC SSL证书,自适应密码算法,全自动实现https加密的国密合规和全球信任。同时,网站安全可信还需要安全防护和可信认证,网站身份和加密一样重要。互联网第二大流量是电子邮件,所有电子邮件也都需要采用S/MIME技术用邮件证书实现端到端加密,同时邮件交换协议SMTP和IMAP协议也都采用TLS加密,不仅能保障电子邮件内容在传输过程和云端存储的安全,而且能保障邮箱账户和口令的安全。零信邮件安全云服务全自动实现端到端电子邮件加密,是一个集邮件加密、数字签名和数字邮戳于一体的电子邮件安全解决方案,能有效杜绝邮件欺诈、邮件泄密和邮件身份假冒等各种邮件安全问题,从而保障数字业务通信安全。还要一个重要流量是DNS解析,DNS系统必须支持加密DNS协议-DoH(DNS-over-HTTPS) 或 DoT(DNS-over-TLS),必须使用加密DNS协议与上级 DNS系统进行通信。而各种应用程序(例如 Web 浏览器)也应该使用加密DNS服务。

对于各种应用程序(软件)安全,不仅仅是要定期做安全检测和及时升级补漏,其安全基础是所有应用软件都必须有可信的数字签名,使用代码签名证书数字签名所有软件代码并附署时间戳签名,这不仅对于保护操作系统安全重要,而且对于各种空中升级的物联网设备系统尤为重要,空中升级时必须验证软件的数字签名是否可信,时间戳签名是否可信,必须依据零信任原则,实时验证其可信数字签名后才能安装升级软件,只有这样才能防止恶意软件的远程攻击。所有操作系统和所有设备系统都应该严格遵守零信任原则,不信任没有数字签名的软件,只安装和运行有可信数字签名的软件。零信应用安全云服务是一个采用数字签名和加密来保障应用软件安全的创新云服务,实现各种应用软件的始终验证签名来确保应用软件来源可信,从而保障各种系统和设备软件运行的安全。

对于数据安全,使用加密证书实现数据加密当然是唯一可靠的保护措施。同时还用使用签名证书实现数据的数字签名和时间戳签名,确保所有数据的身份可信和数据生成时间可信。对于数据的使用,使用者出示其身份证书通过安全认证后才能获取数据,并用使用的身份证书公钥加密后返回给使用者,使用者必须用其身份证书数字签名加时间戳签名来记录数据使用行为和使用时间。这是零信任数据安全的最重要的核心部分,零信任身份认证的目的还是为了保护后面的数据的合法使用。而采用合法使用者的公钥加密 数据确保了只有有权使用者才能解密这个数据,这是最有效的数据保护机制。

可以看出:零信技术采用国产密码技术实现的零信任安全,核心是国产密码技术的全面应用自动化,不仅仅解决了信任问题,而且解决了数据安全问题,因为网络防护的目的是为了保护数据,对数据采用密码技术加密是保护数据的唯一可靠技术,也是唯一一个符合《密码法》信息加密要求的技术;而对数据进行数字签名,则是唯一能证明数据可信的技术手段;要求数据访问者出示其数字证书,这是唯一一个符合《密码法》安全认证要求的技术。

我们坚信:零信任只有紧密结合国产密码技术才能真正解决我国网络安全目前面临的难题,密码技术是零信任安全的主角,这就不难理解IDC为何预测“由安全市场转向信任市场将成为趋势”。

ZoTrus Technology = Zero Trust Principal + Cryptographic Technology, Zero Trust Security Core Technology Provider!