一文讲清四个很烧脑的WAF名词

2024年5月29日

Gartner在2012年预测2024年70%的组织会选用WAF服务,看来这个预测还是比较准的。WAF(Web应用防火墙)已经成为一个网站安全必须品,不仅是为了等保合规需要,而是为了保障网站系统的可靠运行。用户可选购WAF硬件设备或者选购云WAF服务,都可以实现WAF防护。但是,用户被市场上的琳琅满目的WAF设备和WAF云服务的各种防护指标搞得不知如何选择产品了,本文就讲清楚四个很烧脑的WAF名词:真阴、假阴、真阳、假阳,并实例讲解这些名词在WAF防护中的实际含义和意义。

一、 什么是真阴、假阴、真阳、假阳?

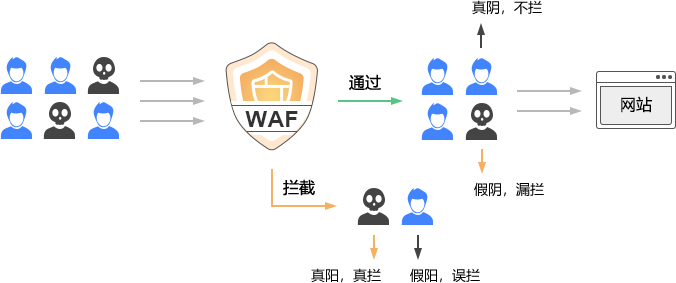

这4个名词是英文True Negative(真阴), False Negative(假阴), True Positive(真阳), False Positive(假阳)的直译,很绕口,但是真正想用WAF的用户还绕不过去。WAF的工作原理是放行正常流量,拦截攻击流量,有些厂商也称之为流量清洗。如下图所示:蓝色用户是正常访问网站的用户,黑色用户是试图攻击网站的用户,这些用户流量混在一起访问网站,通过WAF时,WAF必须能正确识别出正常的流量而放行,这就是真阴流量,不拦截。而如果WAF未能识别出攻击流量同样放行了,这就是假阴流量,属于漏拦,说明WAF的检测能力有问题。而如果WAF真的成功拦截了攻击流量,这是真阳流量,真的被拦截,说明WAF真正有能力拦截真的攻击流量。但是,如果WAF拦截了正常流量,这是假阳流量,就属于错误拦截,这说明WAF的识别能力是有问题的。

也许还有读者还是对这4个名词有点糊涂了,笔者想到刚刚过去的疫情,很多人都“阳”过,对比一下就应该更加清晰了。如果你一切正常,没有任何“阳”的迹象,排队去做检测,结果是阴,这就是真阴,有绿码,可以正常上班,任何地方都不拦截你。但是,如果你是真的“阳”了,但检测结果仍然是阴,这就是假阴,你仍然可以不受阻拦地去上班,这说明检测系统出问题了,这非常危险。而如果你是真的“阳”了,检测时真的检测出来了,你真阳了,那说明检测系统很管用,你就要居家隔离或要去隔离治疗,各种出行被拦截。但是,如果你没有阳,但检测结果说你阳了,那就很惨,这是假阳,但会被错误地拦截出行和隔离治疗。

可以看出:最坏的情况是假阴,没有拦截应该拦截的恶意攻击流量。次坏的情况是假阳,错误地拦截了正常流量,让正常流量不能正常访问网站。这两种情况都是衡量一个WAF检测能力和识别能力的重要指标,最理想的指标当然是100%没有假阴的情况和100%没有假阳的情况。

二、 解读零信网关WAF内置WAF模块的WAFER检测报告

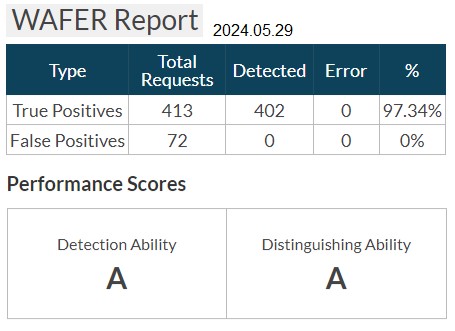

理解了以上WAF的4个重要名词,就应该不能理解零信网关内置WAF模块的WAFER检测报告了。有读者朋友在阅读文章《零信网关特色之三:超值-WAF防护》时留言说不知道文章中的WAFER测试报告中有些内容是什么意思,本文就详细解释一下。如下图所示,这是同一个网站今天检测的结果,比较3月11日上文的检测结果,真阳率已经从85.71%提升到97.34%,检测能力已经从B级提升到A级,这说明零信网关的WAF防护性能在不断提升中。

第一行是True Positives (真阳),测试过程共发起了413次真正的攻击,检测到402次,真阳识别率高达97.34%,检测能力为A级。第二行是False Positives (假阳),测试过程共发起了72次假阳攻击,没有误拦截(0),所以识别能力为A级。从检测指标可以看出零信网关具有非常好的WAF防护性能。

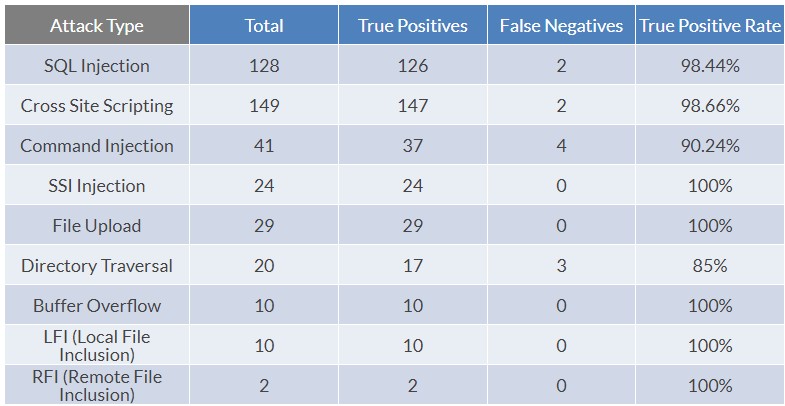

我们再来看看具体各种攻击类型的检测和拦截情况。SQL注入(SQL Injection)共发起了128次攻击,拦截了126次,这就是真阳真拦;还有2次是假阴,也就是漏拦,拦截率为98.44%。对于跨站脚本攻击(Cross Site Scripting),共发起了149次攻击,拦截了147次,这就是真阳真拦;还有2次是假阴,也就是漏拦,拦截率为98.66%。对于命令注入攻击(Command Injection),共发起了41次攻击,拦截了37次,这就是真阳真拦;还有4次是假阴,也就是漏拦,拦截率为90.24%。对于服务器端包含注入攻击(SSI Injection),共发起了24次攻击,拦截了24次,这就是真阳真拦;没有假阴漏拦,拦截率为100%。其他拦截指标就不一一分析了,对于没有拦截的攻击,需要网关的WAF模块能不断完善WAF防护规则,并定期更新防护规则。当然也需要用户平时注意分析WAF日志,不断根据攻击情况来自定义防护规则。

为了让读者朋友直观地感受一下没有WAF防护的网站和有WAF防护的网站有什么不同,笔者同时使用WAFER测试了一个没有WAF防护的网站,测试结果如下图所示。对应上面有WAF防护的检测结果可以看出:SQL注入攻击、跨站脚本攻击、命令注入攻击和服务器端包含注入攻击等四种攻击的拦截率为0%,也就是说各种攻击都成功实施,大家可以想象一下这是什么后果,这就是网站必须有WAF防护的原因。

三、 扩展阅读:WAF设备或云WAF服务必须支持SSL证书自动化管理

相信读者朋友通过第一部分的内容能真正搞懂“真阴”(True Negative)、“假阴”(False Negative)、“真阳”(True Positive)、“假阳”(False Positive)这四个很难弄清楚的四个名词,因为我们在疫情期间都是“阳”过和“阴”过的过来人。而通过实际解读零信网关的WAF性能测试数据,应该可以进一步理解这四个名词,理解为何笔者把这四个名词同实际拦截结果绑定在一起的定义:真阴-不拦、假阴-漏拦、真阳-真拦、假阳-误拦。

本部分为扩展阅读内容,简单讲解一下WAF设备或WAF云服务必须支持SSL证书自动化管理。

大家都知道,网站都必须实现HTTPS加密来保障数据的传输通道安全,而WAF防护,必须能读取明文流量数据才能分析是否是攻击流量,这就是要求WAF必须支持HTTPS加密和卸载。传统的方式是用户必须向CA申请SSL证书,部署到WAF设备上使用,才能启用WAF防护,这个证书申请和部署配置过程有点痛苦,特别是要大量的网站都需要防护的应用场景。同时,为了满足用户的商密合规要求,WAF设备和云WAF服务都必须支持商密SSL证书实现商密HTTPS加密。

零信技术的创新解决方案可供借鉴,由零信网关,也可以是第三方WAF设备或WAF云服务,自动化对接零信云SSL服务系统,自动化为需要WAF防护的网站配置双算法双SSL证书,实现自适应算法的HTTPS加密卸载后交给WAF模块分析流量而实现WAF防护,让正常的流量转给Web服务器处理业务,而拦截攻击流量。零信网关支持自动化免费为多达255个网站5年配置双SSL证书(商密OV SSL证书+国际DV SSL证书),让用户原Web服务器零改造实现商密HTTPS加密,同时兼容RSA算法HTTPS加密,实现5年安全无忧,用HTTPS加WAF双重保障业务数据安全。

也就是说:零信国密HTTPS加密自动化网关完美地把HTTPS加密自动化和WAF防护自动化二者合二为一,让用户一举两得,同时满足了等保合规和密保合规的应用需求,这就是零信网关的创新之处,也是最超值之处。零信网关可以理解为是一个能自动化实现商密HTTPS加密的WAF设备,能同时满足用户需要WAF防护和商密HTTPS加密改造的应用需求,欢迎选用。

有诗为证:

真阴真不拦,放行。

假阴不漏拦,拦截。

真阳必真拦,正确。

假阳不误拦,厉害。